WireGuard

WireGuard – это бесплатное программное приложение с открытым исходным кодом и протокол связи, который реализует методы виртуальной частной сети для создания защищенных соединений «точка-точка» в маршрутизируемых или мостовых конфигурациях

Описание

WireGuard — это новый, надёжный и легковесный VPN-протокол.

Преимущества сервиса

- Простой в использовании.

- Использует современную криптографию: Noise protocol framework, Curve25519, ChaCha20, Poly1305, BLAKE2, SipHash24, HKDF и т.д.

- Компактный читаемый код, проще исследовать на уязвимости.

- Высокая производительность.

- Четкая и проработанная спецификация.

- Максимальное преимущество в производительности (по сравнению с OpenVPN и IPSec) будет заметно на Linux системах, так как там WireGuard реализован в виде модуля ядра. Кроме этого поддерживаются macOS, Android, iOS, FreeBSD и OpenBSD, но в них WireGuard выполняется в userspace со всеми вытекающими последствиями для производительности. Поддержку Windows обещают добавить в ближайшем будущем.

Принцип работы

- Создается WireGuard интерфейс, ему назначается приватный ключ и IP адрес. Загружаются настройки других пиров: их публичные ключи, IP адреса и т.д.

- Все IP пакеты, приходящие на WireGuard интерфейс инкапсулируются в UDP и безопасно доставляются другим пирам.

- Клиенты задают публичный IP адрес сервера в настройках. Сервер автоматически узнает внешние адреса клиентов, когда от них приходят корректно аутентифицированные данные.

- Сервер может менять публичный IP адрес не прерывая работы. При этом он отошлет оповещение подключенным клиентам и они обновят свою конфигурацию на лету.

- Используется концепт маршрутизации Cryptokey Routing. WireGuard принимает и отправляет пакеты на основании публичного ключа пира. Когда сервер расшифровывает корректно аутентифицированный пакет, проверяется его src поле. Если оно соответствует с конфигурацией allowed-ips аутентифицированного пира, то пакет принимается интерфейсом WireGuard. При отправке исходящего пакета происходит соответственная процедура: берется dst поле пакета и на основании его выбирается соответсвующий пир, пакет подписывается своим ключом, шифруется ключом пира и отправляется на remote endpoint.

Вся основная логика WireGuard занимает менее 4 тысяч строк кода, тогда как OpenVPN и IPSec имеют сотни тысяч строк. Для поддержки современных криптоалгоритмов предлагается включить в состав ядра Linux новый криптографический API Zinc. В данный момент идет обсуждение, насколько это удачная идея.

-

Безопасность

-

VPN

VPN (англ. Virtual Private Network «виртуальная частная сеть») — обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например Интернет). Несмотря на то, что коммуникации осуществляются по сетям с меньшим или неизвестным уровнем доверия (например по публичным сетям) уровень доверия к построенной логической сети не зависит от уровня доверия к базовым сетям благодаря использованию средств криптографии (шифрования, аутентификации, инфраструктуры открытых ключей, средств для защиты от повторов и изменений передаваемых по логической сети сообщений). ...

Аналоги и альтернативы для WireGuard

WireGuard - похожие продукты (инструменты, решения, сервисы)

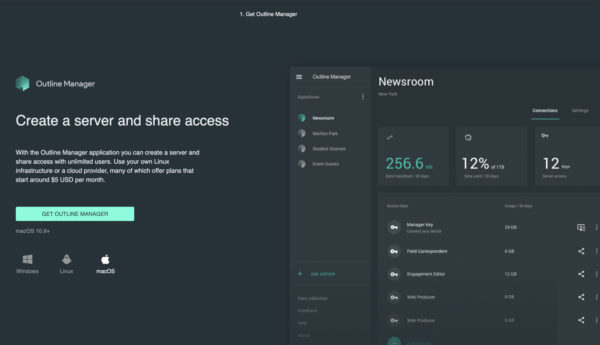

VPN решения от команды, которая входит в состав Google. Отличается высочайшей безопасностью...

Opera

Opera — веб-браузер и пакет прикладных программ для работы в Интернете, выпускаемый...

VPNhub

Бесплатный VPN от команды ПорнХаб

NordVPN

Этот туннель непроницаем, поэтому никто не сможет заполучить Ваши личные данные. NordVPN...

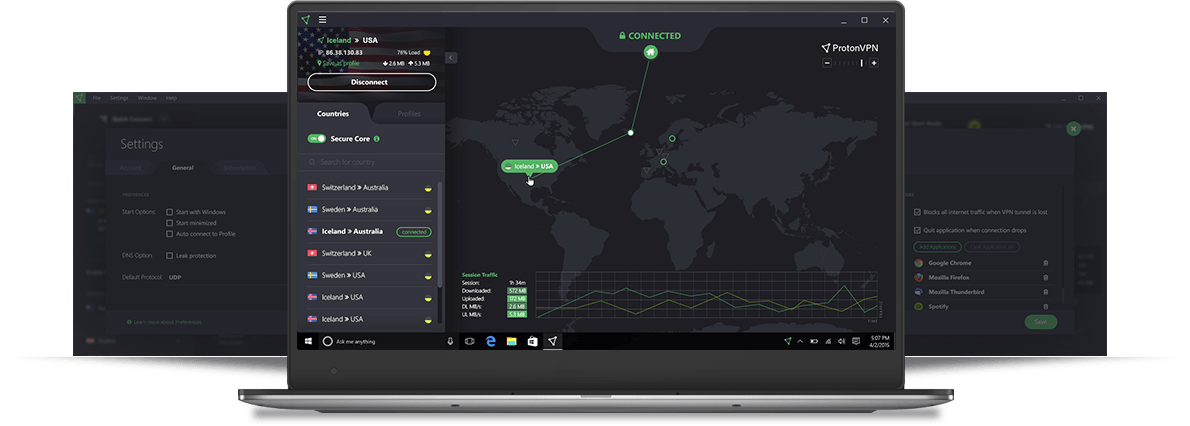

ProtonVPN

Защитите себя в интернете

PureVPN

Просматривайте сайты в условиях полной анонимности и свободы.

WARP VPN 1.1.1.1 от Cloudflare

VPN-сервис и DNS-резолвер на базе DNS-приложения 1.1.1.1 для ПК, в котором используется...

IPVanish

VPN-сервис

X-VPN

VPN-провайдер с бесплатными планами iOS и Android iOS и Android для Windows,...

TON VPN

VPN на базе Телеграм бота, с оплатой через криптовалюту TON

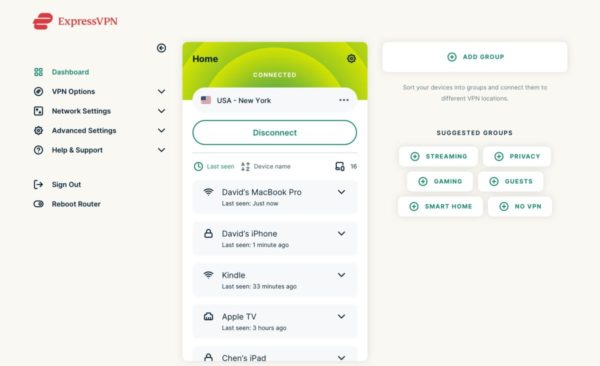

ExpressVPN

VPN, которой можно доверять

Tachyon VPN

Бесплатный VPN-сервис для смартфонов, основанный на блокчейне

VPN Unlimited

VPN Unlimited чтобы получить защиту данных и трафика

VyprVPN

VyprVPN - это VPN провайдер с быстрой сетью, анонимностью 100% и собственным...

Betternet

Бесплатный VPN для Windows, Mac, iOS, Android

Private Internet Access

Защитите свою конфиденциальность в Интернете с помощью службы VPN от команды Private...

ALTVPN

Анонимный и безопасный VPN и Прокси сервис, который защищает пользователей от перехвата...

HideMy.name

VPN-сервис для свободного и безопасного интернета на всех устройствах

PrivateTunnel

VPN-сервис для создания защищенного подключения к сети Интернет

Surfshark

Обезопасьте свою цифровую жизнь с помощью сервиса VPN

2 отзыва на WireGuard

Блог, обзоры, новости

Новый безопасный VPN, на базе технологий TON, Telegram и команды Павла Дурова

Вышел современный безопасный TON VPN на базе Телеграм бота, с оплатой через...

tankist –

настраивал впн между дроплетами в диджиталоушен потом тестировал пропускную способность с iperf

нативно ~ 1,9Гб/c

openvpn ~ 100Mб/c

wireguard ~500-600Mб/c

tankist –

настраивал впн между дроплетами в диджиталоушен потом тестировал пропускную способность с iperf

нативно ~ 1,9Гб/c

openvpn ~ 100Mб/c

wireguard ~500-600Mб/c